mysteryliner

Member

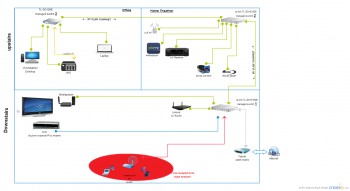

In een poging om mijn netwerk aan te passen, ben ik de smart switchen aan het aanpassen, helaas lukt het niet helemaal.

sommige zaken die moeten werken, werken niet... andere zaken die niet horen te werken werken dan weer wel....

sommige zaken die moeten werken, werken niet... andere zaken die niet horen te werken werken dan weer wel....

dit is de huidige opstelling Poorten Onder:</strong> Port 1: Trunk naar boven Port 2: Router (LAN) Port 5: Mediaplayer

Poorten Onder:</strong> Port 1: Trunk naar boven Port 2: Router (LAN) Port 5: Mediaplayer

Port 10: Router (WAN) (VLAN met 16) Port 11: Digicorder Port 16: Telenet Modem CBN CV6181E

Poorten Boven: Port 1: Trunk naar onder Port 3: Kantoor (naar unmanaged switch, managed switch besteld) Port 5: Mediaplayer Port 6: BD-speler Port 7: Sonos Port 8: AV Receiver

Poorten Kantoor: Nog geen instellingen/ VLANS mogelijk

VLANS Onder:

<tbody>

<strong>VLANS Boven:

<tbody>

Geen idee wat ik precies fout heb gedaan. maar ik had gehoopt dat hier iemand me het licht kan laten zien

o.a. de NAS geeft foutmeldingen "DNS server can not resolve host".. en kan niet geen verbinding met internet maken, eveneens als sonos niet met internet(radio) kan verbinden.. maar dan weer wel met muziek op de NAS.

o.a. de NAS geeft foutmeldingen "DNS server can not resolve host".. en kan niet geen verbinding met internet maken, eveneens als sonos niet met internet(radio) kan verbinden.. maar dan weer wel met muziek op de NAS.

De laptop, tablets via wifi (op diezelfde router) kunnen wel op internet

ook kan mijn digicorder via DNLA verbinding maken met de NAS.... raar, want dat zou dan weer niet mogelijk zijn als ik de werking van de VLAN's begrijp.

dit is de huidige opstelling

Poorten Onder:</strong> Port 1: Trunk naar boven Port 2: Router (LAN) Port 5: Mediaplayer

Poorten Onder:</strong> Port 1: Trunk naar boven Port 2: Router (LAN) Port 5: Mediaplayer Port 10: Router (WAN) (VLAN met 16) Port 11: Digicorder Port 16: Telenet Modem CBN CV6181E

Poorten Boven: Port 1: Trunk naar onder Port 3: Kantoor (naar unmanaged switch, managed switch besteld) Port 5: Mediaplayer Port 6: BD-speler Port 7: Sonos Port 8: AV Receiver

Poorten Kantoor: Nog geen instellingen/ VLANS mogelijk

VLANS Onder:

| VLAN ID | NAAM | POORTEN | TAGGED | NOTE |

| 100 | Digicorder | 16, 11 | / | 16(modem) - 11(Digicorder) |

| 5 | voor DHCP | 16, 10 | / | 16(modem) - 10(router, WAN poort) |

| 10 | intern netw | 1, 2, 4, 5 | p1 | 1(trunk) - 2(Router, LAN poort) |

<strong>VLANS Boven:

| VLAN ID | NAAM | POORTEN | TAGGED | NOTE |

| 10 | intern netw | 1, 3, 5, 6, 7, 8 | p1 | 1(trunk) - 3(kantoor) - 5-8(media hardware) |

Geen idee wat ik precies fout heb gedaan. maar ik had gehoopt dat hier iemand me het licht kan laten zien

De laptop, tablets via wifi (op diezelfde router) kunnen wel op internet

ook kan mijn digicorder via DNLA verbinding maken met de NAS.... raar, want dat zou dan weer niet mogelijk zijn als ik de werking van de VLAN's begrijp.

Laatst bewerkt door een moderator: